Claude Mythos Preview: Sicherheitsdurchbruch oder KI-Hype?

Am 7. April 2026 enthüllte Anthropic die Claude Mythos Preview, ein spezialisiertes Modell, das für fortgeschrittene Computersicherheitsaufgaben im Rahmen von Project Glasswing entwickelt wurde. Während das Modell eine Punktzahl von 93,9 % im SWE-bench Verified-Benchmark vorweisen kann und bereits langjährige Schwachstellen in OpenBSD und FFmpeg identifiziert hat, ist seine derzeitige Verfügbarkeit streng auf eine Handvoll Unternehmenspartner beschränkt. Dieser restriktive Ansatz wirft die Frage auf, ob die Claude Mythos Preview die Sicherheitsforschung wirklich demokratisieren oder lediglich die Verteidigungsmacht unter den Tech-Giganten konsolidieren wird.

Laut Anthropic stellt das Modell – intern als „Copybara“-Tier bezeichnet – einen „Quantensprung“ gegenüber Claude 4.6 Opus dar. In Tests entdeckte es autonom eine 27 Jahre alte Remote-Crash-Schwachstelle in OpenBSD und eine 16 Jahre alte Sicherheitslücke in FFmpeg. Wie Simon Willison berichtete, handelt es sich hierbei nicht nur um eine kleine Iteration; es ist ein Allzweckmodell, das für mehrstufige Netzwerkangriffe und die Entdeckung von Schwachstellen optimiert wurde. Die Branche hat jedoch schon früher „Wendepunkte“ erlebt, und der Übergang vom Finden von Fehlern in isolierten Cyber-Ranges zur Absicherung von ungeordnetem, veraltetem Produktionscode bleibt eine erhebliche Hürde.

Die Realitäten von Claude Mythos Preview und Project Glasswing

Während die 100 Millionen Dollar an Nutzungsguthaben für die Verteidigungsforschung beeindruckend klingen, deutet der eingeschränkte Zugang für Amazon, Google, Microsoft und NVIDIA auf eine vorsichtige, vielleicht übermäßig kontrollierte Einführung hin. Wenn die Claude Mythos Preview bei der Identifizierung von 0-Days so leistungsfähig ist wie behauptet, ist das Risiko des Dual-Use – bei dem Verteidigungswerkzeuge für offensive Zwecke umfunktioniert werden – eine berechtigte Sorge. Die koordinierte Bemühung von Anthropic zur Stärkung der globalen Verteidigung ist ein edles Ziel, aber die Entwickler-Community sollte gegenüber „Security through Obscurity“ oder Modellen mit eingeschränktem Zugang, die unabhängige Forscher ausschließen, skeptisch bleiben.

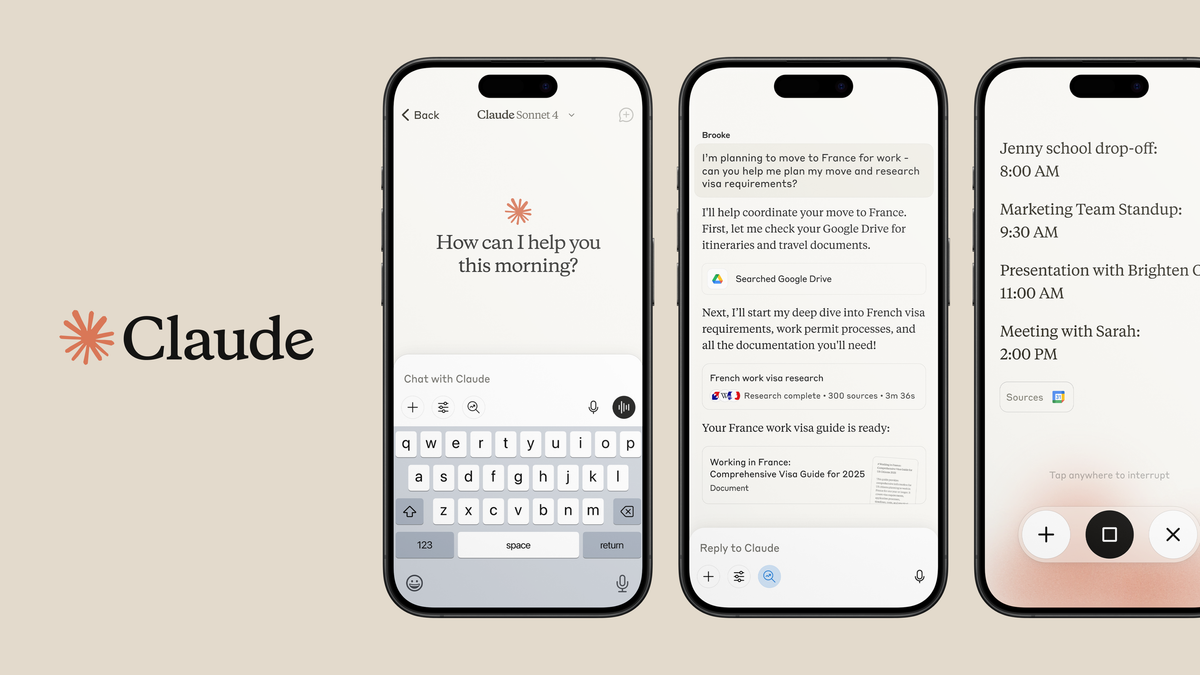

Für Entwickler sind die unmittelbaren Auswirkungen minimal, bis das Modell über die Preview-Phase hinausgeht. Wenn die Claude Mythos Preview schließlich in Tools wie Claude Code integriert wird, könnte dies die Art und Weise, wie wir mit CVE exploits und technischen Schulden umgehen, grundlegend verändern. Vorerst dient es als Messlatte dafür, wie agentisches Engineering im Sicherheitsbereich aussehen könnte, vorausgesetzt, die Leistung des Modells in synthetischen Benchmarks lässt sich auf die unvorhersehbare Natur realer Softwareumgebungen übertragen.

Obwohl wir um Genauigkeit bemüht sind, kann bytevyte Fehler machen. Benutzern wird empfohlen, alle Informationen unabhängig zu überprüfen. Wir übernehmen keine Haftung für Fehler oder Auslassungen.

Sources

Anthropic's Project Glasswing - restricting Claude Mythos to security researchers

Related Articles

✔Human Verified